Nach gut 5 Jahren bei meinem bisherigen Hoster zieht gservon.de nun zu einem anderen nach Frankfurt. Geplant ist hier unter anderem ein Linux-Server als Webserver mit Nginx für die Webseite, APIs, etc. und ein Windows-Server für Dienste, die zwingend einen solchen voraussetzten. Das kommt im Gesamten mehr als die Hälfte billiger als bei meinem bisherigen Hoster.

Der Umzug wird sich eine Weile ziehen. Schließlich steht Weihnachten vor der Tür und durch den Plattformwechsel des Betriebssystems auf Linux werden einige Umbauarbeiten nötig.

Hierbei kann es zu temporären Downtimes oder Fehlfunktionen kommen.

Dennoch allen Lesern frohe und besinnliche Feiertage!

Von Zeit zu Zeit werde ich diesen Artikel aktualisieren und vom aktuellen Fortschritt berichten.

Update 27.12.2016

Der Umzug fast aller Webseiten ist nun durch. Durch das Upgrade der PHP-Version und den Plattformwechsel, waren einige, teils großflächige Umbauarbeiten nötig. Auch das Backend für W2B musste komplett umgeschrieben werden. Dagegen war der Umzug einfach und schnell fertig gewesen…

Nun läuft die Webseite dafür mehr als 3x so schnell wie vorher.

Jetzt steht nur noch der Umzug der anderen Dienste wie TeamSpeak, Mail- und PRTG-Probe an.

Update 28.12.2016

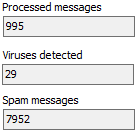

Der Umzug ist nun geschafft. TeamSpeak ging, wie erwartet, problemlos. Der Mailserver erforderte ein bisschen Konfigurationsaufwand und den richtigen rDNS-Eintrag. Auch die PRTG-Probe verlieft glatt, wenn auch hier die exakt selben Einstellungen und die selbe ID der alten Probe eingestellt werden mussten.

Das ganze fertig Setup ist nun wesentlich flexibler als das alte und obendrein noch günstiger.